Tidigare i år publicerades att man funnit sårbarheter hos i princip alla digitala EOS-kameror från Canon med Wi-Fi, samt PowerShot SX740 HS, PowerShot SX70 HS, PowerShot G5X Mark II.

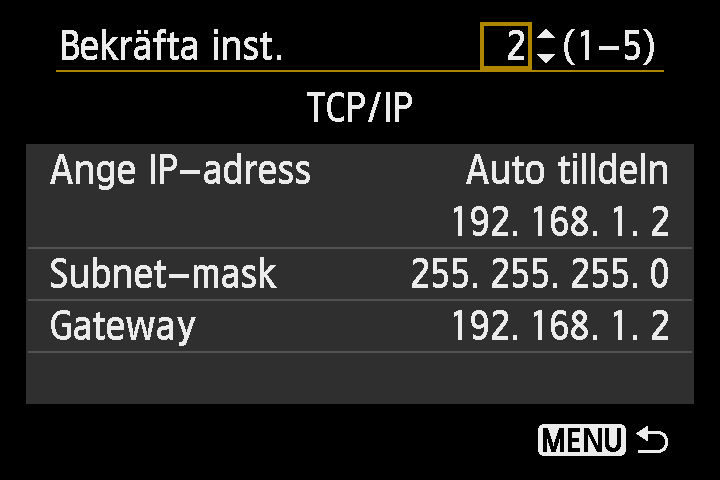

Vid uppkoppling mot ett öppet trådlöst nätverk kan kameran utsättas för en attack från tredje part. Bland annat kan en angripare kryptera alla filer på ens minneskort eller krascha ens kamera.

I skrivande stund har Canon EOS 80D fått en uppdatering via firmware och är efter firmware 1.0.3 inte längre sårbar. För övriga kameror rekommenderas man att inte koppla upp sig mot öppna nätverk.

Kameror som åtgärdats

- 1D X II – 1.1.7

- 1D X – 2.1.1

- 1D C – 1.4.2

- 5D IV – 1.2.1

- 5Ds/5DsR – 1.1.3

- 5D III -1.3.6

- 7D II – 1.1.3

- 6D II – 1.0.5

- 6D – 1.1.9

- 80D – 1.0.3

- 80D – 1.0.3

- 77D – 1.0.3

- 70D – 1.1.3

- 200D – 1.0.3

- 250D – 1.0.2

- 750D – 1.0.1

- 760D – 1.0.1

- 800D – 1.0.2

- 1300D – 1.1.1

- 2000D – 1.1.1

- M2 – 1.0.4

- M3 – 1.2.1

- M5 – 1.0.2

- M6 – 1.0.1

- M6 II – 1.0.1

- M50 – 1.0.3

- M10 – 1.1.1

- M100 – 1.0.1

- EOS R – 1.4.0

- EOS RP – 1.3.0

- PowerShot SX740 HS – 1.0.2

- PowerShot SX70 HS – 1.1.1

Kameror som väntar på åtgärd

- PowerShot G5X Mark II

Referenser

https://research.checkpoint.com/say-cheese-ransomware-ing-a-dslr-camera/

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-6001

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-6000

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-5999

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-5998

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2019-5994